FRAUDE DEL CEO

¿QUE ES? ¿CÓMO FUNCIONA? ¿COMO EVITARLO?

UN MAIL, UNA LLAMADA Y 4 MILLONES DE EUROS ROBADOS A LA EMPRESA MUNICIPAL DE TRANSPORTE DE VALENCIA Y QUE VOLARON RUMBO A HONG KONG

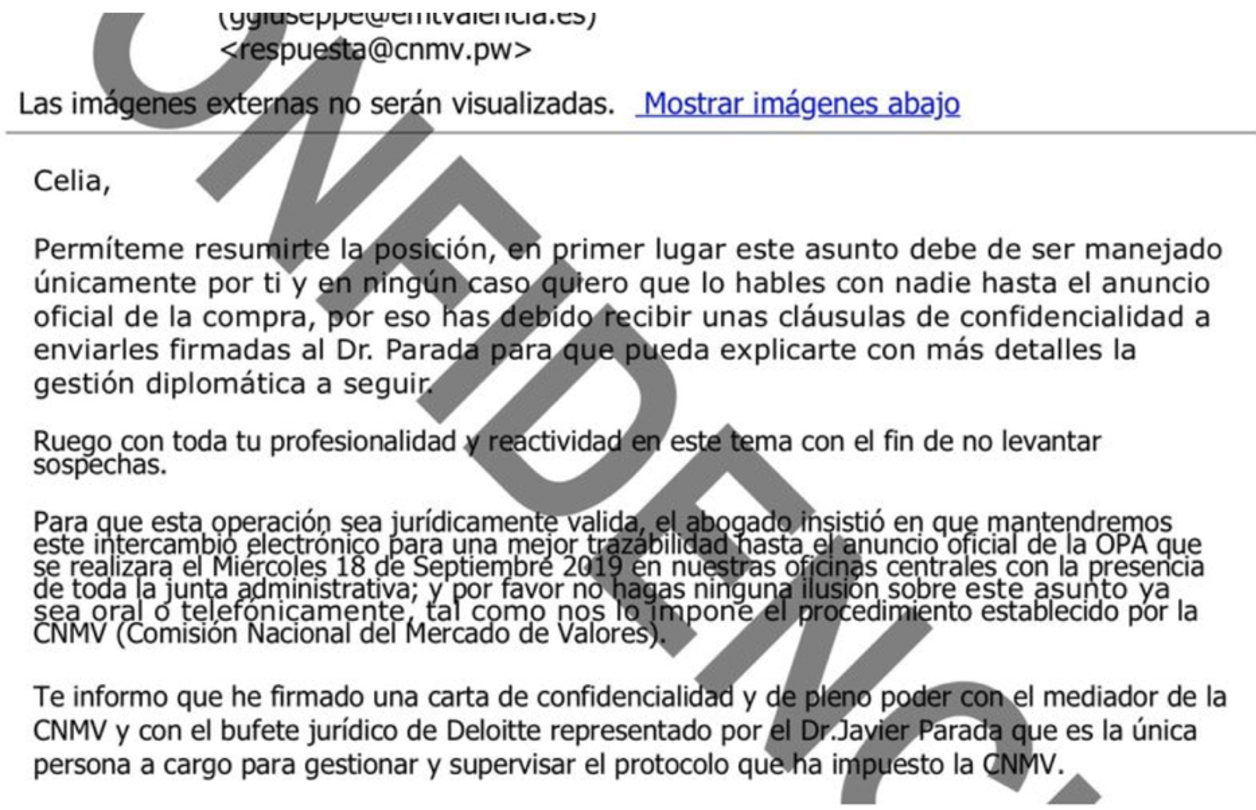

Este ha sido hasta el momento el ‘fraude del CEO’ más grande que ha tenido lugar en España; en donde una directiva de la Empresa Municipal de Transporte de Valencia, fue despedida e investigada, por transferir durante 20 días cuatro millones de euros a Hong Kong, creyendo que participaba en una operación de compra de una sociedad, siendo esta confidencial y secreta, ya que así se lo indicaba y ordenaba en un correo electrónico un falso abogado de Deloitte.

Fuente: elDiario.es

El mundo desde el año 2018 ha venido sufriendo un fraude continuado estimado en más de 1.100 millones de euros[1], y todo gracias a esta popular forma de timo: el ‘Fraude del CEO’.

Pero, ¿Qué es el fraude del CEO?, Este tipo de ciberataque, también conocido como ‘Business Email Compromise’ (BEC), se centra en suplantar a ejecutivos de alto nivel (también llamados C-level) y dar órdenes urgentes y confidenciales para realizar transacciones financieras fuera de los procesos habituales de la empresa. Los ciberdelincuentes generan un entorno de confianza para la víctima usando la información disponible de forma pública en internet, logrando así que cualquier tema que se trate sea verosímil.

Los defraudadores cada vez son más ágiles, más sofisticados y los consumidores, en ocasiones “pican en sus redes” cada vez más inverosímiles, sin que los policías y autoridades judiciales en muchas ocasiones no puedan realizar su trabajo. Ahora bien, el modus operandi se mantiene desde los orígenes y consiste en cuatro fases fundamentales:

Fase 1: la selección de la víctima

Todos los días se publica en las páginas web corporativas y en las redes sociales de los empleados información de futuros eventos empresariales, actos de patrocinio, viajes, etc. Estas publicaciones inocentes o que pretenden publicitar a la empresa, pueden ser aprovechadas por las bandas criminales para identificar cuándo un alto responsable, ya sea de una multinacional o de una pyme, va a encontrarse ilocalizable o con acceso restringido al ordenador o el teléfono.

Identificada la persona a la que se quiere suplantar, los delincuentes investigan el sector de la empresa a la que pertenece, su red de contactos, los colaboradores, las transacciones habituales, noticias de una posible fusión o si el responsable ha asistido a un evento de representación o feria de material en el que se pueda realizar alguna compra importante. De esta forma, los escenarios más usados en los últimos meses por los delincuentes para ganarse la confianza del empleado son:

- Un falso directivo contacta a un empleado con acceso a las cuentas para ordenar una transferencia urgente a números de cuenta no habituales. Los ciberdelincuentes saben con quién contactar gracias a la huella digital del empleado, es decir, la información pública disponible en internet.

- Una empresa de M&A (‘mergers & acquisitions’) falsa o suplantada, dedicadas a la compraventa y fusión de empresas, escribe al empleado reclamando que colabore en la operación mediante la realización de una transferencia. Los delincuentes se excusan en que el superior, no localizable en ese momento, debería haber informado previamente y en que la operación es confidencial.

Fase 2: manipular al empleado

En esta vez entra en juego la ingeniería social. Una vez que la coartada está preparada, los criminales llaman o envían un correo electrónico al empleado con permisos para realizar transacciones o acceder a información sensible. El correo suele enviarse desde un dominio muy similar al original para que al empleado le resulte familiar y se suele omitir la firma o firmar con una muy similar a la original.

La estructura del ‘email’ más recurrente suele ser:

- Breve introducción en la que se indica que se trata de un asunto confidencial y muy urgente que no puede comentar con los compañeros ni superiores.

- Un cuerpo en el que se solicita información sensible o se solicita que se haga una operación bancaria de una elevada cuantía a un número de cuenta no habitual.

- Un final en el que se recuerda la importancia de la confidencialidad y la urgencia de esta operación.

En algunas ocasiones este correo no es único, puede ir acompañado o precedido de:

- Llamadas o correos previos en los que se confirme que el empleado va a estar disponible cuando se envíe el ‘email’.

- Documentos adjuntos que simulan un acuerdo de

- Detalles muy concretos de procesos y transacciones abiertas en la empresa que le resulten habituales al empleado para generar confianza sobre lo que se le ha solicitado.

Fase 3: la reacción del empleado

El empleado puede tener la reacción de llevar a cabo lo que se le solicita sin dudar. Esto se debe a que, al ver el carácter de urgencia del mensaje, no se para a comprobar la dirección desde la que se ha enviado, si el correo está correctamente escrito estructural y gramaticalmente o si la petición tiene sentido dentro del comportamiento habitual de la empresa. Quizás el ciberdelincuente ha aportado datos suficientes para generar confianza. Al repetirse varias veces que es algo confidencial, los empleados no suelen compartirlo con compañeros por miedo a las represalias.

Fase 4: el impacto

Los números de cuenta que utilizan las bandas criminales suelen ser de terceros países, dentro de lo que se han reportado casos con destino en China, África o paraísos fiscales con unas políticas económicas distintas a las europeas. Una legislación diferente, unida a las diferencias horarias y de idioma, convierte las cancelaciones de transferencias o el rastreo del dinero en misión imposible.

¿COMO EVITARLO?

El conocimiento y concienciación acerca del ‘modus operandi’ de este tipo de estafas es muy importante para evitar que las empresas se conviertan en víctimas de ellas, es por ello que desde Lesseps Legal recomendamos a nuestro clientes:

- Capacitar a los empleados en la prevención del fraude.

¿Los trabajadores conocen las señales de advertencia de fraude? Asegúrese de que los miembros del personal de su empresa conozcan las técnicas básicas de prevención del fraude, un método eficaz para conseguirlo es realizar periódicamente cursos de formación a todos los trabajadores.

- Disponer de un Canal de Denuncias Interno.

El fraude es más probable que sea detectado por cuenta propia o de los trabajadores; es por ello que, proporcionar un canal de denuncias, anónimas para sus empleados, contratistas y clientes ayudará a descubrir más fraudes.

- Disponer de un Código Ético

Adoptar un código de ética para directivos y empleados; evaluar la eficacia de sus controles internos e identificar las áreas de la empresa que son vulnerables al fraude.

- Disponer de un Mapa de Riesgos Penales.

A través del mapa de riesgos se desgranan los tipos penales concretos que comúnmente se dan en el seno de la empresa: Fraude, Acoso laboral, mobbing, acoso sexual, corrupción, falsedades contables entre otros.

[1] Ver comunicado de EUROPOL disponible en: https://www.europol.europa.eu/newsroom/news/focus-ceo-fraud